En conséquence, en profitant de la confiance des utilisateurs dans les services familiers avec le nom de domaine @google.com, les attaquants peuvent franchir les couches de sécurité électronique traditionnelles du système, augmentant ainsi l'efficacité de la campagne d'escroquerie.

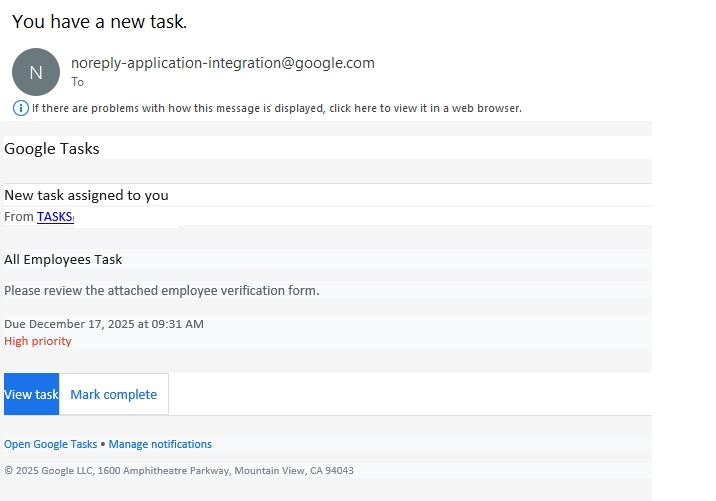

Il est à noter que dans cette campagne, sous le couvert d'une notification avec une interface entièrement valide de l'application de gestion de tâches Google Tasks intitulée "Vous avez une nouvelle tâche" (You have a new task), la victime a facilement cru qu'il s'agissait d'une demande de travail officielle.

Le contenu de l'annonce donne l'impression que leur entreprise a confié une tâche de travail via un outil de Google, ce qui exerce une pression sur le destinataire pour qu'il se conforme rapidement aux instructions. Pour accroître la persuasion, l'annonce est souvent associée à un niveau de priorité élevé et à un délai de traitement urgent, afin de cibler la psychologie précipitée du destinataire et de le faire répondre rapidement sans avoir le temps de vérifier.

Plus précisément, dès qu'il clique sur le lien joint, la victime sera redirigée vers un formulaire falsifié déguisé en page "vérification des employés". Ici, sous le nom de confirmation d'identité, la victime est invitée à fournir des informations de connexion au compte de l'entreprise.

Une fois qu'elles tombent entre les mains d'un attaquant, ces informations de connexion peuvent être exploitées pour un accès illégal au système interne, le vol de données ou servir de tremplin pour d'autres attaques contre l'entreprise.

M. Roman Dedenok, expert en analyse et lutte contre le spam chez Kaspersky, a déclaré: "L'énorme écosystème de services de Google est exploité par des escrocs à de nombreux mauvais fins. Les astuces d'exploitation de Google Tasks ne sont qu'une partie de la tendance qui a été enregistrée auparavant et devrait continuer jusqu'en 2026, lorsque les cybercriminels exploitent constamment les plateformes légales pour diffuser de faux contenus et d'autres escroqueries en ligne.

Sous le couvert de noms de domaine officiels, ces notifications dépassent souvent facilement de nombreuses couches de filtres de spam et de lutte contre la fraude. Dans le même temps, le facteur technique social - lorsque tout est mis en scène comme un processus interne de l'entreprise - rend les victimes encore plus méfiantes".

Recommandations

Pour faire face à cette forme d'attaque ainsi qu'à des menaces similaires, les experts en cybersécurité de Kaspersky recommandent:

- Soyez prudent avec les invitations ou les notifications d'origine inconnue provenant de n'importe quelle plateforme, même si elles semblent provenir de sources fiables.

- Vérifiez attentivement l'URL avant de cliquer sur le lien.

- Ne pas appeler selon les numéros de téléphone fournis dans l'e-mail suspect. Si vous devez contacter le service d'assistance, les utilisateurs doivent rechercher le numéro de téléphone officiel sur la page d'accueil du service correspondant.

- Signaler les e-mails suspects au fournisseur de la plateforme et activer l'authentification multi-éléments (MFA) pour tous les comptes.

- Pour les utilisateurs professionnels, l'utilisation de solutions avec un mécanisme de défense multicouche, soutenu par des algorithmes d'apprentissage automatique, offre une protection puissante contre de nombreuses menaces de plus en plus sophistiquées, aidant les entreprises à répondre de manière proactive aux risques de cybersécurité croissants.

- Pour les utilisateurs individuels, il est conseillé d'utiliser des solutions fournissant des fonctionnalités anti-escroquerie d'applications d'IA, conçues pour aider à prévenir les attaques d'escroquerie et à améliorer le niveau de sécurité globale.